Фінансове шахрайство, як і всі інші види злочинів не боїться не воєнного стану, ні ракет над головами. І щоб не втратити гроші зі своїх банківських рахунків потрібно бути уважнішим до даних, які залишаєте в інтернеті, і де ви їх вводите. Національний координаційний центр кібербезпеки при Раді національної безпеки і оборони України спільно з Національним банком України з 15 лютого запустили проєкт із протидії кібершахрайству у фінансовому секторі. Як працює цей проєкт і головне, як він збереже наші кошти для «Дайджесту Одеси» розповів Олександр Кльок, керівник Команди реагування на кіберінциденти в банківській системі України CSIRT-NBU.

Збільшення кіберзлочинів та фішингових кампаній у 2022 році

Під час повномасштабної війни в Україні платіжне шахрайство не зникло. Якщо загалом в Україні за рік правоохоронці фіксують 15 – 20 тисяч випадків такого шахрайства, то у 2022 році, за статистикою правоохоронних органів, їх кількість суттєво зросла.

«Більша частина — безпосередньо фінансове шахрайство в інтернеті. І нові схеми, які з’явились після початку повномасштабної агресії росії проти України, тому яскраве підтвердження. Найпоширенішим видом стала фейкова соціальна допомога від державних чи міжнародних організацій постраждалим від війни українцям. Минулого року НБУ виявив близько 4500 подібних шкідливих фішингових ресурсів, у 2021 році ця цифра була на порядок меншою», — коментує Олександр Кльок.

Слово фішинг не дарма має іноземне походження, від англійської — риболовля. Бо суть цього шахрайства в тому, щоб неуважні або довірливі користувачі самі залишили свої персональні дані, тобто потрапили на гачок. Сайти, які копіюють дизайни відомих ресурсів, виманюють реквізити платіжних карток під виглядом надання послуг, що не існують. А потім коштів на вашій картці як і не було. Злочинці користуються людським бажанням заробити, отримати якусь нагороду, довірливістю і незнанням базових правил мережевої безпеки.

Суть проєкту із протидії кібершахрайству у фінансовому секторі

Під час воєнного стану злочинці отримали нові мотиви для спекуляцій — фінансова допомога для постраждалих під час війни або донати на ЗСУ. Проєкт вводиться для протидії подібним махінаціям, має посилити кіберзахист фінансової системи, дасть змогу убезпечити українців від аферистів, а в майбутньому – зменшити кількість фішингових атак та загалом обсяги фінансового шахрайства в Україні.

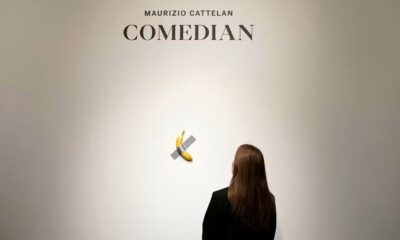

Це актуально не лише для України. Виробники основних інтернет-браузерів застосовують однакові способи інформування користувачів про те, що вони відкрили підозрілий сайт, який може належати шахраям. Це той самий червоний трикутник і конкретний напис про те, що сайт підозрілий. Це називається «антифішинг».

Загалом же завдання проєкту просте — посилити захист громадян від кіберзлочинців та зменшити переходи користувачів на шахрайські сайти.

Як це працює на практиці зазначає пан Кльок: «Фахівці Центру кіберзахисту НБУ регулярно моніторять інтернет-простір та соціальні мережі і виявляють шахрайські ресурси, метою створення яких є збір даних для доступу до банківських рахунків громадян. Після цього переходи користувачів на такі зловмисні сайти обмежуються інтернет-провайдерами. У результаті – громадяни переспрямовуватимуться на сторінку з попередженням, що цей сайт створений шахраями, і його відвідування може призвести до втрат коштів. Перші результати проєкту уже вражають: наразі зафіксовано понад 200 тисяч унікальних переходів на цю сторінку. Тобто десятки тисяч громадян України щомісяця будуть захищеними від потрапляння на “гачок” кібершахраїв і потенційної можливості бути ошуканими».

Ще до початку проєкту долучилися такі провайдери, як «Київстар», «Датагруп», «Воля». Зараз приєдналися всі мобільні оператори та більшість ключових інтернет-провайдерів. Це сприятиме створенню дієвої системи захисту від кібершахрайства по всій Україні.

Як не потрапити на фішинговий сайт?

Шахраї масово надсилають громадянам у месенджерах, смс або емейлах посилання, що ведуть на шкідливі ресурси. Тому керівник Команди реагування на кіберінциденти в банківській системі України CSIRT-NBU радить:

- Не переходьте за посиланням від незнайомих осіб. Ці лінки можуть заразити ваш пристрій вірусом, викрасти персональні дані та реквізити карток, інформацію про інші рахунки.

- Якщо необхідно перейти на сайт державного органу, компанії чи організації, адресу якої ви отримали в посиланні з невідомого номеру, то краще введіть у пошуковій системі назву необхідного сайту і лише тоді переходьте на вебресурс.

- Перевіряйте правильність назви сайтів, на які переходите та вводите свої персональні дані. Адреси справжнього та шахрайського сайту можуть бути схожі, за винятком одного чи кількох символів.

Головна зброя проти шахраїв — це обізнаність та уважність. Радимо бути уважними, не поспішати та завжди перевіряти отриману інформацію.

Що робити, коли все ж ошукали

Якщо ввели на підозрілому сайті реквізити своєї платіжної картки і після цього зрозуміли, що сайт може бути шахрайським, по перше, треба негайно заблокувати свою платіжну картку. Для цього можна скористатись інтернет-банкінгом або, зателефонувавши на гарячу лінію банку, вказану на звороті картки.

По друге, потрібно звернутися до Кіберполіції із відповідною заявою, наприклад, можна це зробити онлайн за посиланням ticket.cyberpolice.gov.ua

Фінансові злочини — не десь там відбуваються. Це ціла система у якій живуть тисячі шахраїв, і якщо у вас є смартфон чи банківська картка, ви вже потенційно в зоні їхніх інтересів. З простого, що можна зробити просто зараз: перевірте свій інтернет-банкінг, сайти, на яких вводите дані карток, паролі — не зберігайте реквізити у браузері. Налаштуйте на облікових записах двофакторну аутентифікацію, щоб крім пароля вводити і одноразовий код з смс. Гугліть номера, які вам щось пропонують здебільшого ошукані люди вже зазначили цей контакт у мережі. Особливо, це актуально при підозрілих онлайн-продавцях.

Вимагати повернення коштів від банківської установи можна лише у випадку, коли саме банк безпідставно списав кошти з картки. У випадку махінації зі фішинговими сайтами — найімовірніше, не допоможе. Бо відбувається конфлікт інтересів банку та клієнта. Тому не бійтесь звертатись до поліції, у випадку бездіяльності, постраждалий виявиться єдиною винною особою. Кіберзлочин — не лише якісь масштабні DoS-атаки та проблеми рівня Пентагону, це і : незаконний доступ, перехоплення, втручання у дані, зловживання пристроями, шахрайство, пов’язане із комп’ютерами, правопорушення, пов’язані з дитячою порнографією…